Mehr FPS gratis: Durch diese Windows- und UEFI-Einstellungen zeigen wir Dir, wie die Spiele-Leistung deines PCs durch Windows- und UEFI-Einstellungen optimiert werden können - und stellen dir nützliche Software vor, die jeder Gamer haben sollte.

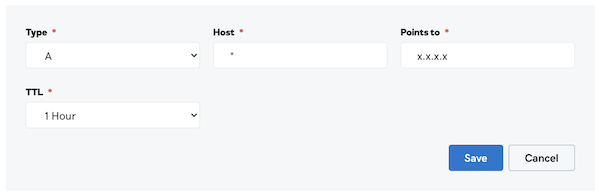

Image: vectorjuice

Image: vectorjuice

INHALTSVERZEICHNIS

Die Geschwindigkeit und Leistungsfähigkeit eines Computers spielen eine entscheidende Rolle für ein reibungsloses und effizientes Gaming-Erlebnis. Mit den richtigen Einstellungen und Tools kannst Du das Beste aus jedem System herausholen und die Spielerfahrung auf ein neues Niveau anheben.

Windows-Einstellungen

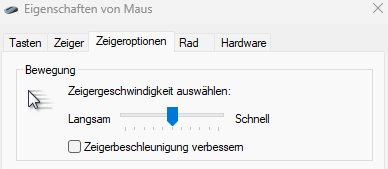

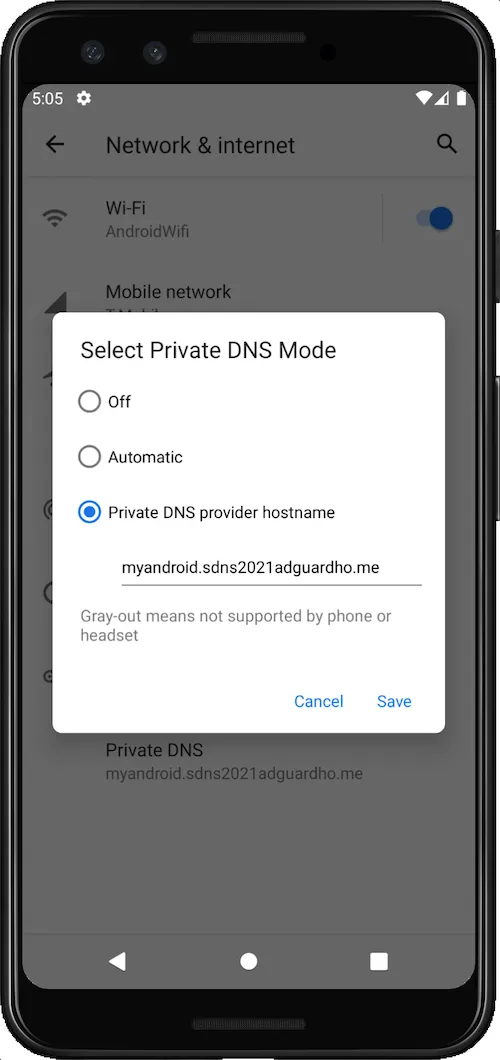

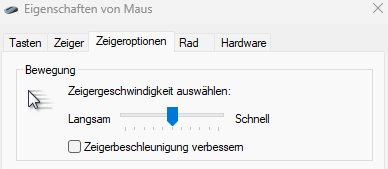

Die echte Mausgeschwindigkeit einstellen: Sobald Windows installiert ist, wird automatisch die Mausgeschwindigkeit künstlich beschleunigt. Du kannst das ändern, indem Du die Mauseinstellungen öffnest, zu den zusätzlichen Mauseinstellungen navigierst und die Zeigeroptionen auswählst. Entferne S das Häkchen bei Zeigerbeschleunigung verbessern, um eine konsistente Mausbewegung zu erreichen.

Microsoft

Die Zeigerbeschleunigung verbessern-Funktion passt die Geschwindigkeit der Mausbewegung basierend auf die Bewegungsgeschwindigkeit an. Dies kann dazu führen, dass der Mauszeiger unvorhersehbar und schwer zu kontrollieren wird. Durch Deaktivieren dieser Option erhältst Du eine konsistente Mausbewegung, unabhängig von der Bewegungsgeschwindigkeit, was zu einer genaueren und vorhersehbareren Steuerung führt.

Dies ist besonders wichtig für Aufgaben, die eine hohe Genauigkeit erfordern, wie beispielsweise Grafikdesign, Bildbearbeitung oder Gaming. Durch die Deaktivierung dieser Funktion kannst Du sicherstellen, dass der Mauszeiger genau dort landet, wo Du ihn haben möchtest, ohne dass unerwartete Beschleunigungen oder Verlangsamungen auftreten.

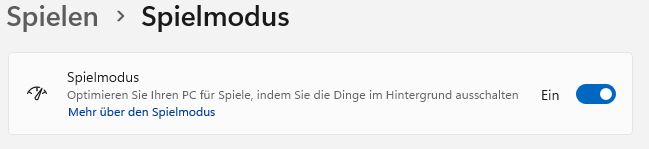

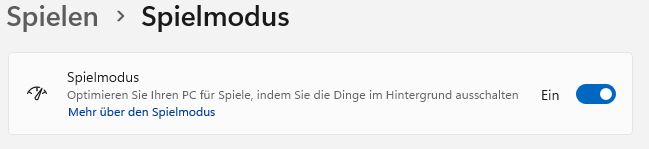

Spielmodus aktivieren: Stelle sicher, dass der Spielmodus aktiviert ist, damit Windows optimal auf Spiele reagieren kann. Den Spielmodus findest Du unter Einstellungen > Spielen > Spielmodus.

Microsoft

Der Spielmodus von Windows priorisiert die Ressourcen des Computers für Spiele. Er erkennt automatisch, wenn Sie ein Spiel starten, und weist dem Spiel die notwendigen CPU- und GPU-Ressourcen zu, um eine optimale Leistung zu gewährleisten. Dadurch werden Hintergrundprozesse reduziert, die die Spieleleistung beeinträchtigen könnten, und die Spiele laufen insgesamt reibungsloser.

Während des Spielens kann es störend sein, wenn im Hintergrund andere Programme Updates durchführen, Antivirenscans durchgeführt werden oder andere Systemaktivitäten stattfinden. Der Spielmodus von Windows unterdrückt diese Hintergrundaktivitäten automatisch.

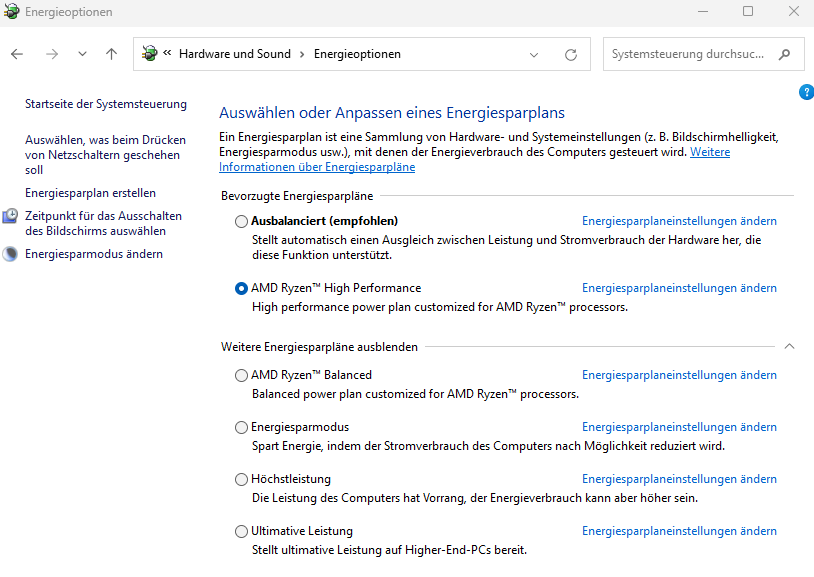

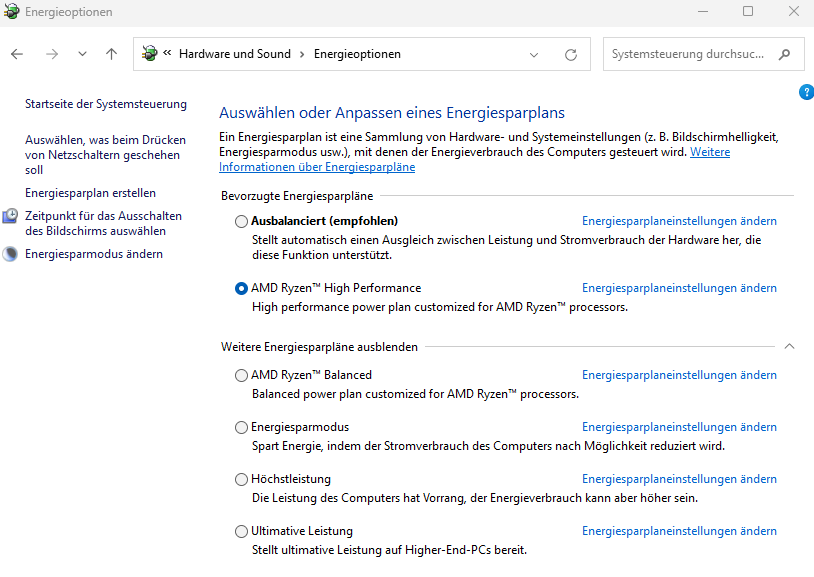

Energieeinstellungen anpassen: Um den High Performance-Modus zu aktivieren, öffne unter Systemsteuerung > Hardware und Sound die Energieoptionen. Dort kannst Du zwischen verschiedenen Energiesparplänen wählen. Um die optimale Leistung des PC s zu erzielen, müsst Du die Ultimative Leistung (Höchstleistung als Alternative) aktivieren. Falls Du einen Ryzen-Prozessor besitzt, könnte auch ein Modus namens AMD Ryzen High Performance zur Verfügung stehen, den Du vorzugsweise nutzen solltest.

Microsoft

Für Gamer ist der High Performance-Modus ein Muss. Spiele profitieren von einer schnelleren Datenverarbeitung und einer verbesserten Grafikleistung. Durch die Aktivierung dieses Modus kannst Du eine höhere Bildrate (FPS) und eine insgesamt flüssigere Spielumgebung genießen.

Der Modus optimiert die Leistung des Computers, indem er sicherstellt, dass die Hardware wie Prozessor und Grafikkarte mit voller Kapazität arbeiten kann. Im Gegensatz zu anderen Energieoptionen, die darauf abzielen, Energie zu sparen, setzt der High Performance-Modus die Priorität auf maximale Leistung. Dies ist besonders wichtig, wenn rechenintensive Aufgaben ausgeführt werden, wie beispielsweise Gaming, Videobearbeitung oder Programmierung.

Durch die Aktivierung des High Performance-Modus werden Verzögerungen und Hänger minimiert. Dein System reagiert schneller auf Befehle und Anwendungen starten zügiger. Dies ist besonders vorteilhaft, wenn mehrere Anwendungen gleichzeitig verwendet werden oder wenn Duauf komplexe Programme angewiesen bist, welche eine schnelle Datenverarbeitung erfordern.

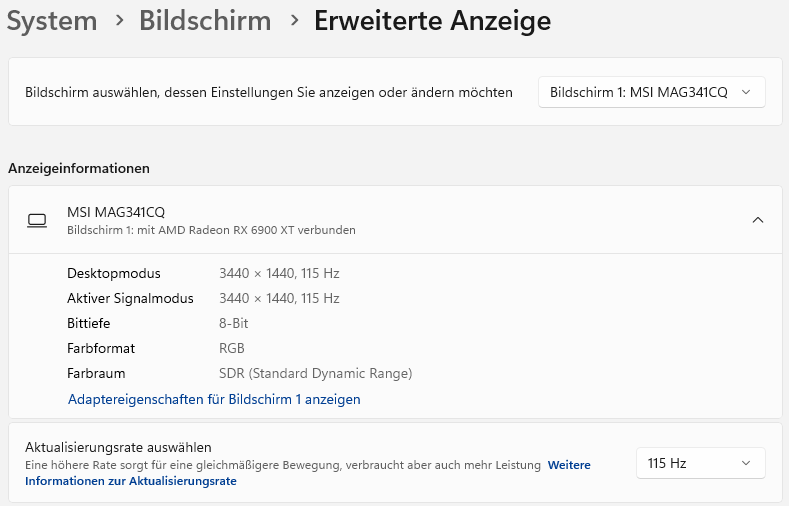

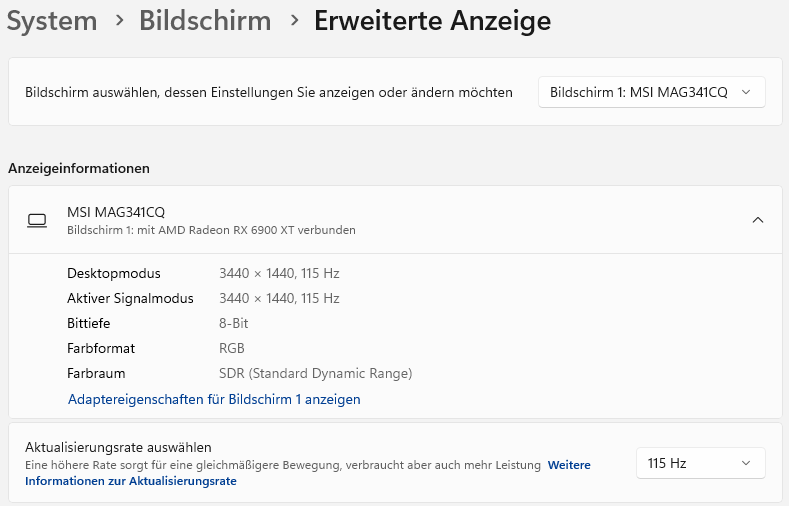

Bildwiederholrate optimieren: Windows wählt die maximale Aktualisierungsrate des Monitors nicht automatisch aus. Dies kann sehr frustrierend sein, wenn Du zum Beispiel einen Monitor mit 144 Hz besitzt, der nur mit 60 Hz läuft. Um die Aktualisierungsrate anzupassen, must Du unter System > Bildschirm die erweiterten Anzeigeeinstellungen öffnen.

Microsoft

Eine höhere Aktualisierungsrate bedeutet, dass der Bildschirm mehr Bilder pro Sekunde anzeigen kann. Dies führt zu flüssigeren Bewegungen, insbesondere bei schnellen Aktionen wie Mausbewegungen oder Videospielen. Dadurch wird das gesamte Benutzererlebnis angenehmer und weniger anstrengend für Deine Augen.

Ein Bildschirm mit höherer Aktualisierungsrate reagiert schneller auf Eingaben. Dies bedeutet, dass die Verzögerung zwischen der Eingabe über die Maus oder Tastatur und der tatsächlichen Reaktion auf dem Bildschirm minimiert wird. Eine verbesserte Reaktionszeit ist entscheidend, um eine nahtlose Interaktion mit dem Computer zu gewährleisten und die Produktivität zu gewährleisten.

In den meisten Fällen kannst Du den Monitor für eine bessere Aktualisierungsrate noch übertakten. Falls Du eine Grafikkarte von Nvidia nutzen, musst Du dafür einen Rechtsklick auf den Desktop machen und die Nvidia Systemsteuerung öffnen. Dort navigiere zu Anzeige > Auflösung ändern > Anpassen. Setze einen Haken bei Auflösung aktivieren und öffne Benutzerspezifische Auflösung erstellen. In dem neuen Fenster erhöhe die Aktualisierungsrate in kleinen Schritten und teste jede Einstellung. Sobald der Monitor für etwa 15 Sekunden schwarz bleibt, setze die Aktualisierungsrate auf den vorher stabilen Wert und speichere die Einstellungen. Wählen dann die abgespeicherten Einstellungen unter Auflösung > Benutzerdefiniert in der Nvidia Systemsteuerung aus und klicke auf Übernehmen.

Falls Du eine Grafikkarte von AMD hast, musst Du das Programm Custom Resolution Utility (CRU) herunterladen und ausführen. Wähle den gewünschten Monitor aus und klicke auf Add unter “Detailed Resolution”, um die Aktualisierungsrate in kleinen Schritten anzupassen. Speichere die Einstellungen und führe die restart64-Anwendung in dem Ordner der Software aus, um die Änderungen zu übernehmen. Sobald der Monitor wieder ein Bild zeigt, passe wie zuvor die Aktualisierungsrate direkt in Windows an, bis der Monitor längere Zeit kein Bild mehr anzeigt, um die letzte stabile Aktualisierungsrate festzuhalten.

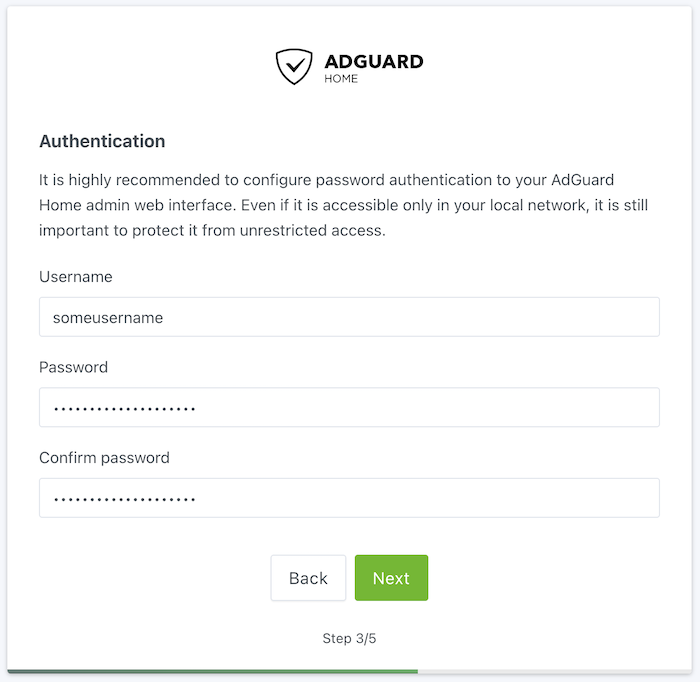

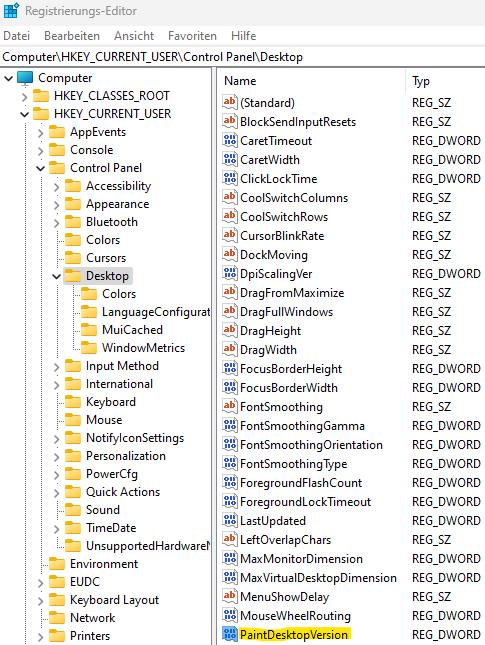

Entfernen der Windows-Wassermarke: Falls Du keine gültige Windows-Lizenz besitzen und der Schriftzug Windows aktivieren in der rechten unteren Ecke erscheint, müssen Du nicht zwingend ne Windows-Lizenz kaufen. Stattdessen, die permanente Wassermarke entfernen, indem Du in der Windows-Suchleiste cmd eingibst und die Eingabeaufforderung als Administrator ausführst. Gib dann den Befehl “slmgr -rearm” (ohne die Anführungszeichen) ein und bestätige den Vorgang durch das Betätigen der Enter-Taste.

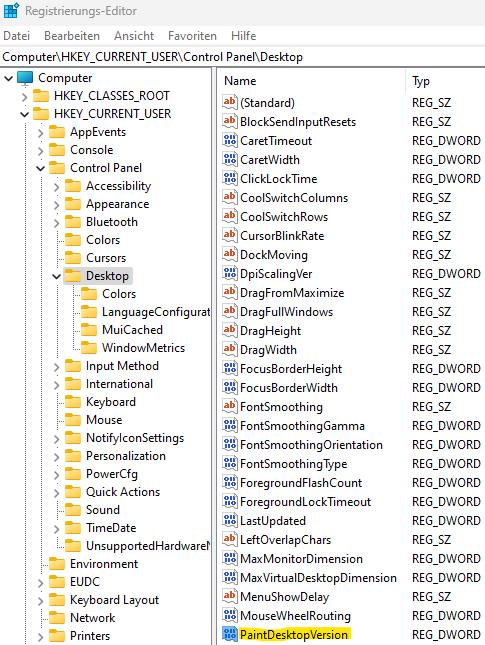

Falls diese Methode nicht funktioniert, kannst auch im Registrierungs-Editor folgende Einstellung vornehmen: Gehe zu HKEY_CURRENT_USER > Control Panel > Desktop und suche die Datei PaintDesktopVersion. Ändere den Wert auf 0, falls er nicht bereits 0 abbildet.

Nachdem Du beide Optionen ausprobiert haben, musst Du einen Neustart durchführen, um die Änderungen zu übernehmen.

Microsoft

Bios-Einstellungen

Anpassung der Arbeitsspeichergeschwindigkeit: Standardmäßig wird der Arbeitsspeicher möglicherweise nicht mit den versprochenen Geschwindigkeiten und Latenzzeiten betrieben. Dafür musst Du in den BIOS-Einstellungen ein X.M.P.- oder D.O.C.P.-Profil auswählen (Intel oder Amd).

XMP- und DOCP-Profile bieten vorgegebene Einstellungen für den Arbeitsspeicher, die von den Herstellern getestet und validiert wurden. Durch Aktivieren dieser Profile stellst du sicher, dass der Arbeitsspeicher mit optimalen Taktraten und Timings betrieben wird. Dies führt zu einer verbesserten Speicherleistung, schnelleren Ladezeiten von Anwendungen und einem insgesamt reibungsloseren Betrieb des Systems.

Prozessor automatisch übertakten: Viele Mainboards bieten die Möglichkeit, den Prozessor durch die BIOS-Einstellungen mit einem Klick zu übertakten, beispielsweise mit Funktionen wie Precision Boost Overdrive (Amd) oder Turbo Power Limits (Intel). Dadurch kannst Du eine stabile Mehrleistung für den PC erreichen.

Resize BAR aktivieren: Die Option zur Aktivierung von Resize BAR (oder Smart Access Memory) findest Du entweder auf der Startseite der BIOS-Einstellungen oder unter etwas wie PCI Advanced Settings. Aktivie 4G Decoding, um Resize BAR bearbeiten zu können.

Resize BAR ermöglicht es dem Prozessor, effizienter auf den Grafikspeicher (VRAM) der Grafikkarte zuzugreifen, indem größere Datenmengen in einem einzigen Schritt übertragen werden. Dies führt zu einer verbesserten Grafikleistung, insbesondere in anspruchsvollen Spielen oder Anwendungen, die eine hohe Bandbreite für Grafikoperationen erfordern. Durch die Aktivierung von Resize BAR kannst Du eine höhere Bildrate (FPS) und eine insgesamt flüssigere Spielerfahrung erreichen.

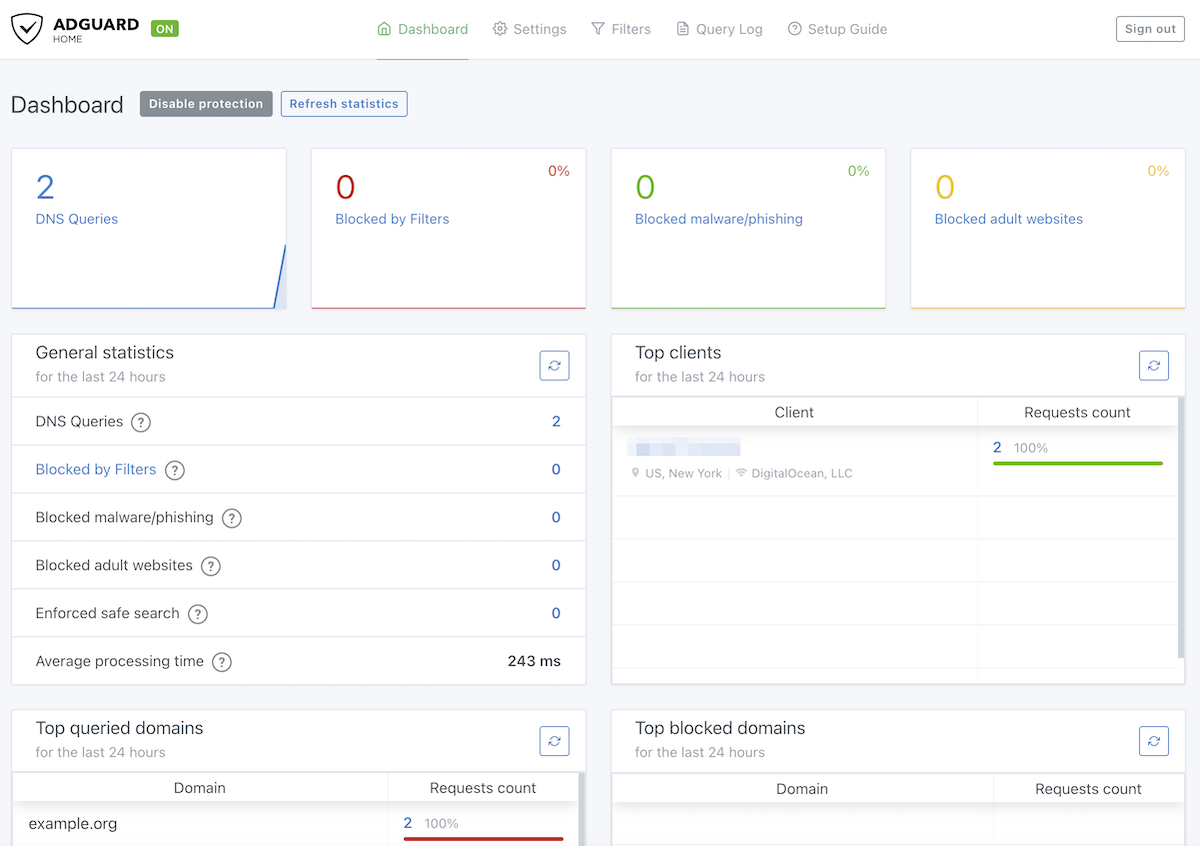

Nützliche Software

FanControl zur Steuerung von Lüftergeschwindigkeiten: Die Software FanControl (Download) ermöglicht es Dir, jeden Lüfter im System individuell zu steuern, einschließlich der Lüfter von Grafikkarten, sofern sie nicht bereits durch ein anderes Programm beeinflusst werden.

Revo Uninstaller zur restlosen Deinstallation von Programmen: Der Revo Uninstaller kann jedes Programm deinstallieren und anschließend alle unerwünschten Ordner und Dateien löschen, die durch eine normale Deinstallation nicht entfernt worden wären. Zusätzlich kannst Du Windows-Software entfernen, die sich normalerweise nicht deinstallieren lässt.

Msi Afterburner: Mit dem Msi Afterburner kannst Du die Grafikkarte übertakten, undervolten und die Lüftergeschwindigkeit der Grafikkarte steuern. Zusätzlich ist es möglich, während des Spielens verschiedene Daten anzuzeigen, zum Beispiel die FPS, die Auslastung und den Energieverbrauch.

Viel Spass beim Gamen.......

OpenAI stellt seine sogenannte Voice Engine zum ersten Mal der breiten Öffentlichkeit vor. Mit der KI lassen sich Stimmen von Menschen täuschend echt nachahmen. Dazu ist nicht mehr als eine kurze Audiaufnahme der zu imitierenden Person notwendig.

Image: vectorjuice

Image: vectorjuice